Dziękujemy za pobranie Ebooka. Twój mail z linkiem przyjdzie wkrótce.

Odkryj Moc Fudo Enterprise w Zakresie Zgodności z Cyberbezpieczeństwem

Poznaj sekrety wszechstronnego zarządzania dostępem uprzywilejowanym oferowanego przez Fudo Enterprise, kluczowego w zapewnianiu zgodności z NIS2 i RODO. Zwróć uwagę na jego wyjątkowe cechy, takie jak architektura oparta na proxy, umożliwiająca bezagentową implementację i eliminująca stałe uprawnienia. Dzięki szczegółowym zasadom dostępu, Fudo Enterprise egzekwuje zasadę najniższych uprawnień i zerowego stałego dostępu, podczas gdy analiza ryzyka oparta na sztucznej inteligencji wykrywa anomalie i potencjalne zagrożenia, podnosząc poziom bezpieczeństwa. Z autentykacją wieloskładnikową, dostarczaniem w czasie rzeczywistym i alarmowaniem, Fudo Enterprise zapewnia zwiększone bezpieczeństwo i szybką identyfikację podejrzanych działań. Dowiedz się również, jak zarządzanie hasłami oraz płynna integracja z SIEM, DLP i innymi narzędziami bezpieczeństwa przyczyniają się do kompleksowych ścieżek audytu kryminalistycznego i scentralizowanej widoczności. Pobierz teraz nasz Ebook, aby odkryć pełny potencjał Fudo Enterprise w radzeniu sobie z złożonościami związanymi z zgodnością z cyberbezpieczeństwem.

Odkryj Klucz do Sukcesu w Zakresie Zgodności

- Unikalne funkcje zapewniające sprawną zgodność: Dowiedz się, jak architektura dostępu oparta na proxy i szczegółowe zasady dostępu Fudo Enterprise ułatwiają zachowanie zgodności z NIS2 i RODO.

- Bezpieczeństwo oparte na sztucznej inteligencji: Poznaj zaawansowane funkcje wykrywania zagrożeń i identyfikacji anomalií Fudo Enterprise, które poprawiają ogólne środki bezpieczeństwa.

- Zapewnienie dostępu dynamicznego: Zobacz, jak efektywne dostarczanie usług „just-in-time” w Fudo Enterprise gwarantuje tymczasowy, podwyższony dostęp tylko wtedy, gdy jest to niezbędne.

- Bezproblemowa integracja zapewniająca scentralizowaną widoczność: Dowiedz się, jak Fudo Enterprise bezproblemowo integruje się z SIEM, DLP i innymi narzędziami bezpieczeństwa, oferując scentralizowaną widoczność kluczową dla zgodności.

Pobierz teraz nasz Ebook, aby skorzystać z tych kluczowych aspektów i przygotować się do osiągnięcia sukcesu w zakresie zgodności.

Gotowy do wzmocnienia swojego bezpieczeństwa?

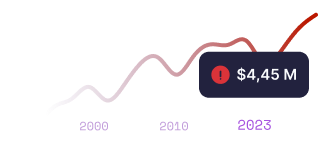

(źródło: Cybersecurity Ventures)